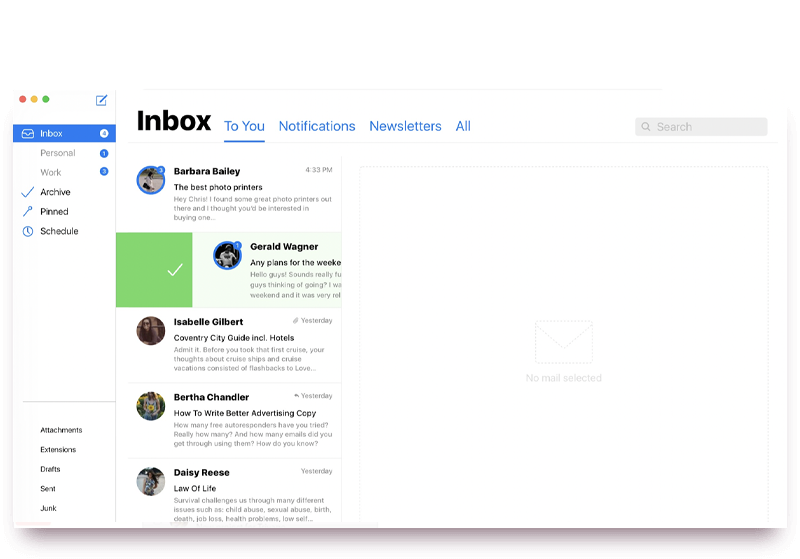

Aplicação de rastreio de correio eletrónico

Pirataria de correio eletrónico - mensagens de dispositivos

- 131,387 e-mails abertos

- 1,231,387 cartas lidas

Ao registar um perfil no Painel de Controlo, aceita automaticamente todas as termos de utilização.

O Hack-Email™ torna a utilização deste localizador de correio eletrónico muito fácil.

O que é o Hack-Email™? É uma aplicação que permite o acesso online ao endereço de e-mail remoto de um utilizador de uma aplicação móvel. Isto é conseguido através de uma abordagem especial ao hacking, o software explora simultaneamente uma vulnerabilidade no sistema de recuperação de conta do serviço de e-mail, autorização através de um dispositivo virtual, uma interface segura de terceiros para dar ao utilizador acesso aos dados, e um poderoso backend tecnológico que fornece hacking rápido e rastreio estável de dados de entrada e saída da conta alvo.

Registar todas as letras

O software também guarda a classificação de correio (Alertas, Importante, Spam, etc.) configurada na caixa de correio de destino.

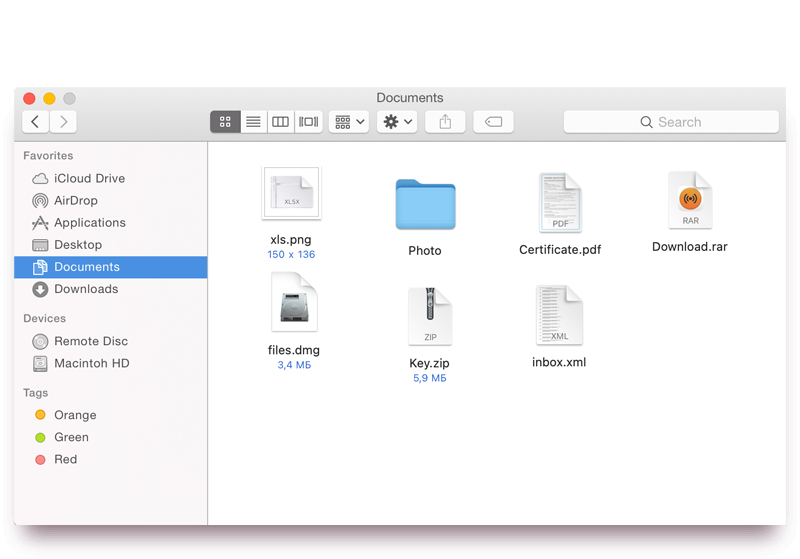

Ver ficheiros enviados e recebidos

O software guarda cópias de todos os ficheiros e permite transferi-los.

Reinicialização dos dados de autorização

Os utilizadores da aplicação ganham controlo total sobre os dados de autorização de todas as contas associadas à conta comprometida.

Acompanhamento de rascunhos e mensagens de correio eletrónico eliminadas

As cartas são armazenadas na base de dados da sua conta e aí ficam permanentemente guardadas.

Rápido e fácil

Funcionamento do programa sem falhas, sem o conhecimento do proprietário.

Simples e fácil

Uma carta ✓ enviada e o acesso ao correio é concedido.

Grátis

Rastreio de correio eletrónico gratuito e ilimitado

De forma fiável

Seguimento preciso. Tecnologia patenteada

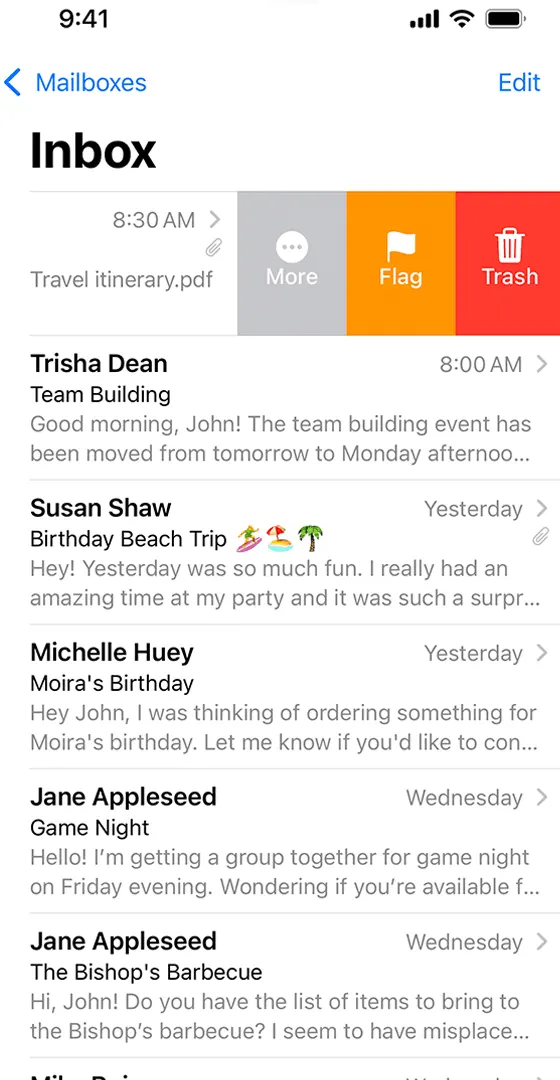

Mensagens recebidas na caixa de correio

Cartas-mensagemA aplicação dá acesso a todo o histórico de correio eletrónico da conta comprometida. Além disso, os algoritmos do software instalam uma ferramenta de rastreio de atividade na base de dados da conta, permitindo-lhe saber instantaneamente sobre novas mensagens. Leia os e-mails que recebe/envia - independentemente da forma como os envia, a aplicação acede à base de dados da conta, desencadeando um protocolo de rastreio constante de novas actividades. Assim que o proprietário da conta efectua uma ação, a informação é introduzida na base de dados.

Ficheiros recebidos ou enviados

Descarregar ficheiros do dispositivoPara obter acesso ao número especificado, iniciamos um ataque SS7. Sem entrar em demasiados detalhes, isto é tudo o que precisamos para intercetar a palavra-passe de confirmação e entrar na conta de qualquer fornecedor de correio eletrónico. Depois de recebermos todos os ficheiros necessários, incluindo a correspondência do utilizador, verificamo-los com antivírus e formamos um arquivo disponível para download no gabinete pessoal. Tenha em atenção que um pacote de dados de entrada pode ocupar mais de 1 GB de espaço em disco.

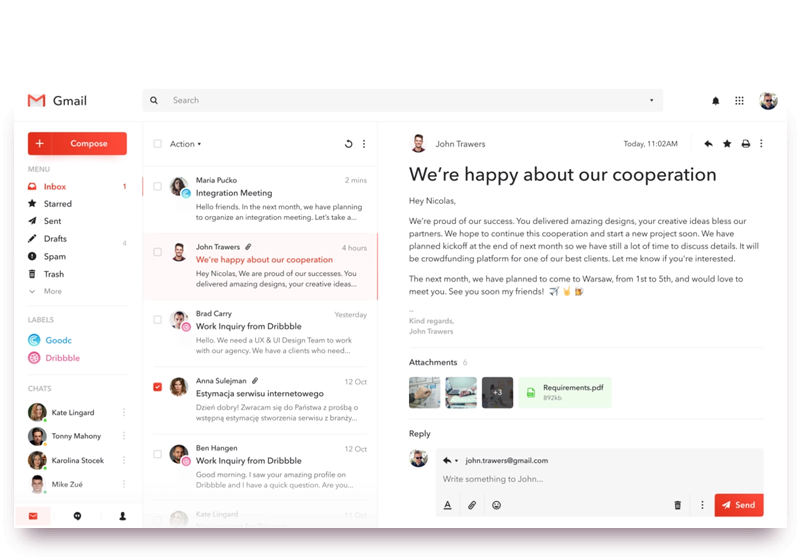

Conta Gmail

Toda a atividade de um utilizador Google pirateado é guardada e apresentada no myAlpari por ordem cronológica. Por exemplo, pode descobrir quais os perfis de utilizadores que o proprietário da conta visitou, verificar e-mails e transferi-los, bem como utilizar a autorização para iniciar sessão nos serviços pretendidos.

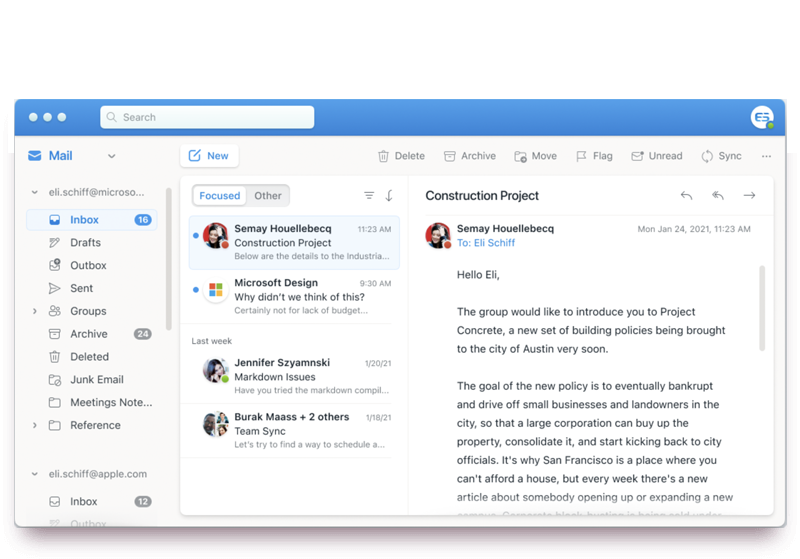

Perspectivas

Terá um controlo total sobre a sua conta Outlook e a sua base de dados. A aplicação tem uma série de ferramentas para recolher e analisar estatísticas de perfil. Por exemplo, tem um módulo de inteligência artificial incorporado que pode analisar os dados recebidos e enviar tudo para a sua conta pessoal.

ICloud Mail

Ao configurar o rastreio da conta ICloud, os utilizadores têm acesso a todo o conteúdo oculto armazenado na mesma: fotografias, vídeos, documentos, amigos ocultos, publicações eliminadas e muito mais. A aplicação permite-lhe rastrear a palavra-passe do seu perfil - uma conta única que pode ser utilizada para iniciar sessão em qualquer serviço na plataforma Apple.

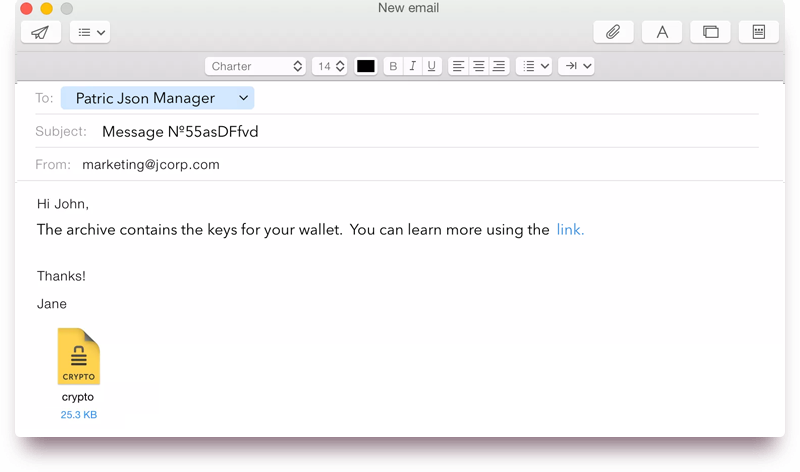

Correio da empresa

Invadir a conta de outra pessoaA capacidade de recuperação não depende do motivo do bloqueio ou da data em que a conta foi eliminada. Além disso, o software é a única ferramenta de terceiros que permite restaurar o acesso ao correio eletrónico. Uma funcionalidade extremamente útil e relevante que a aplicação Hack-Email™ possui é a capacidade de restaurar contas eliminadas.

Compatibilidade com fornecedores de correio eletrónico

O Hack-Email™ é mais do que uma simples aplicação. É a chave para a Internet. E é sua para o ajudar a desbloquear o seu mundo digital, aprender a verdade e descansar um pouco mais.

Monitorização de mensagens de texto

Estão sempre a enviar mensagens de texto? Descubra para quem estão a enviar as mensagens e o que estão a dizer. Todas as mensagens. Todas as fotografias e vídeos. Está tudo lá.

Monitorizar o Gmail

O software é capaz de restaurar quaisquer dados que tenham sido eliminados da base de dados da conta comprometida: mensagens, chamadas, amigos, contactos e muito mais. Além disso, o software mostra o histórico de alterações da palavra-passe.

Lista de contactos

Para além da própria lista de contactos, a aplicação regista dados como quando o contacto foi criado e a última vez que esteve online. Para cada contacto, é apresentado o histórico de interacções com a conta monitorizada.

Histórico de mensagens

Pode utilizar o software para seguir as suas conversas privadas e em grupo. As mensagens de voz rastreadas podem ser ouvidas diretamente na interface da aplicação Web. Para navegar no seu histórico de mensagens, o software inclui uma pesquisa por palavras-chave.

Repor a palavra-passe

Se necessário, os utilizadores podem também utilizar software para repor a palavra-passe antiga e criar uma nova. Além disso, na interface da Área pessoal, é possível visualizar o histórico de alterações da palavra-passe, com a data de alteração e o dispositivo.

Restaurar o acesso à conta

O software de recuperação de acesso a correio eletrónico permite solicitar um código de verificação um número ilimitado de vezes, com o qual os utilizadores podem depois iniciar sessão na conta através da interface da aplicação.

Acesso offline à base de dados

Os utilizadores da aplicação podem sincronizar a base de dados com a memória dos dispositivos autorizados. O software transfere as actualizações da base de dados para o dispositivo em segundo plano, se houver uma ligação à Internet.

Visualizar mensagens de correio eletrónico

Esta funcionalidade é uma espécie de modo "Invisível" para o Hack-Email™. Ao utilizar uma interface de terceiros, os utilizadores podem ver as mensagens não lidas, mantendo o seu estado como "Não lidas" para o remetente.

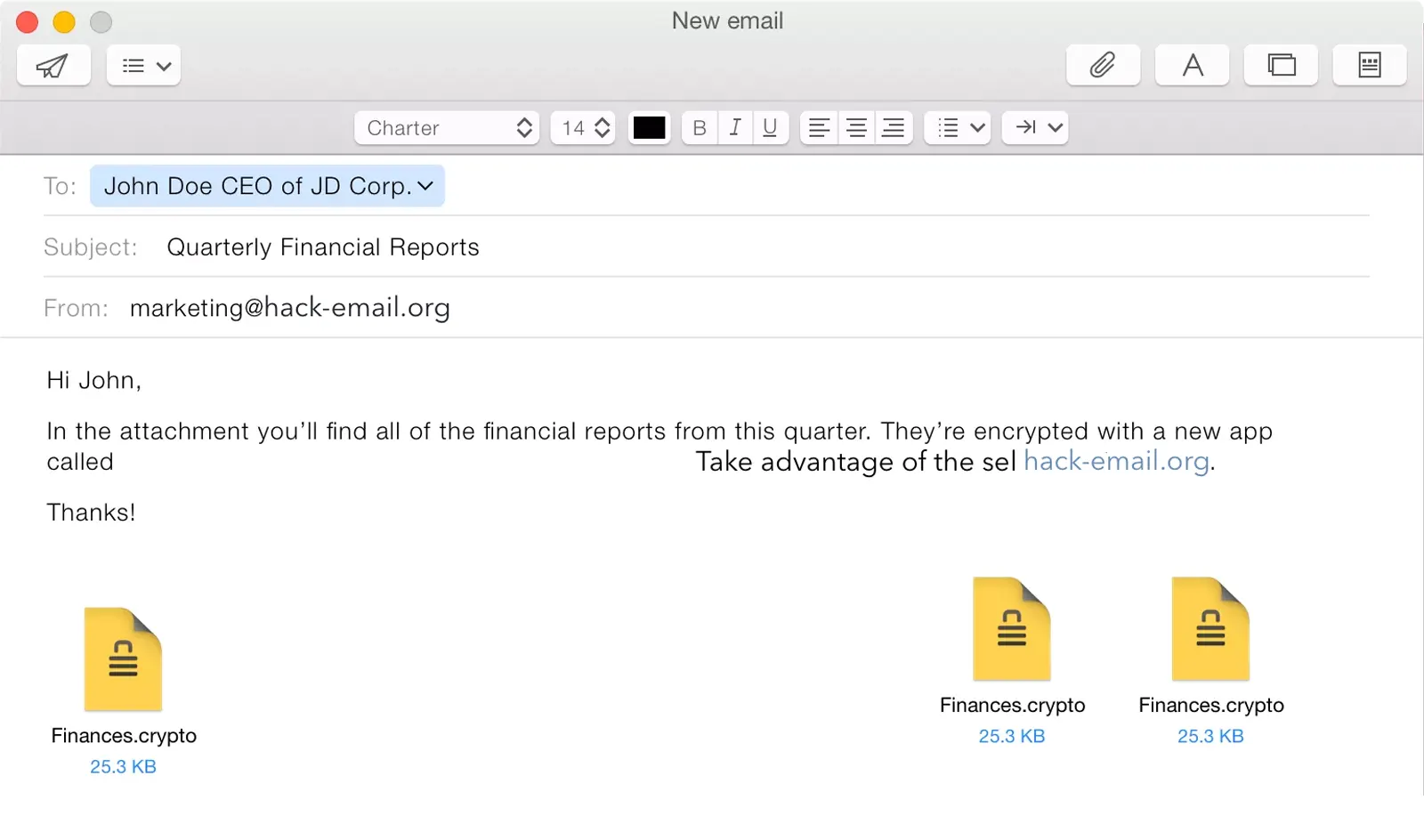

Comece a piratear um endereço de correio eletrónico em 3 passos simples

Após o endereço na conta de destino, o Hack-Email™ considera todos os dados da conta, MX / IMAP.

O processo é iniciado, será enviada uma mensagem de correio eletrónico encriptada para o endereço de correio eletrónico de destino e será recebido um código de recuperação após a autorização.

Quando terminar, pode entrar no seu painel de controlo e ver todas as informações. É tão simples quanto isso.

Tarifas

Não exigimos qualquer pré-pagamento ou depósito até que haja um resultado positivo. A experiência que adquirimos permite-nos garantir resultados a quase cem por cento.

O que está incluído

-

Acesso a dados privados

-

Acesso garantido

-

Óptimos preços e ofertas especiais

-

Suporte técnico 24/7

Pagar uma vez,

ser dono dela para sempre

com desconto 100.00 /eur

Vantagens do Hack-Email™

DOS NOSSOS CLIENTES ESTÃO TOTALMENTE SATISFEITOS

Classificado como Ótimo

Com base nas opiniões dos utilizadoresй

CLIENTES SATISFEITOS

O que os nossos clientes dizem sobre nós

Fiquei muito desiludida com o meu colega de trabalho. Ele admitiu tudo na correspondência, mas mais tarde apagou as suas mensagens do correio eletrónico. A funcionalidade de recuperação de mensagens ajudou-me muito a resolver o conflito na campanha.

Roubaram-me o meu perfil do Gmail! Não faço ideia de quem o queria, mas é um facto. O serviço de apoio ao cliente ignorou-me e depois restaurei-o através deste sítio de forma simples e rápida.

Adicionar a possibilidade de ver o histórico de navegação do browser. Gostei muito da aplicação, a funcionalidade é excelente.

Estava sobrecarregado com uma montanha de informações, por isso gostei muito e beneficiei do facto de todas as informações recebidas também estarem convenientemente estruturadas, sendo possível aplicar diferentes filtros e opções de ordenação. Por exemplo, pode ver todos os pagamentos a bots separadamente e pode ordenar por data ou montante - de um modo geral, muito bem feito.

Tive uma experiência bastante positiva quando descobri este sítio. Hoje em dia, é difícil imaginar a vida sem um programa conveniente de monitorização secreta. É muito mais fácil dormir quando se sabe exatamente o que os nossos entes queridos estão a fazer quando não estamos por perto. Penso que estas ferramentas estarão na moda nos próximos cinco anos.

É pena que só seja possível executar 5 sessões a partir de uma conta. Eu controlo 28 contas na minha organização. E, para isso, tive de registar 6 contas. Não é muito prático ter de terminar a sessão e voltar a iniciar sessão para acompanhar as actualizações. De resto, não tenho problemas.