Como piratear o correio eletrónico num telemóvel IPhone

O processo de transmissão dos dados da chamada é concluído de forma a que o utilizador não possa afetar a chamada e, assim, ser apanhado. Inicialmente, o software inicia sessão numa conta comprometida no dispositivo virtual e acede aos dados. O conteúdo da chamada ou da conferência de grupo é transmitido ao utilizador da aplicação através de um serviço de terceiros.

Não descarregue qualquer aplicação de telemóvel espião

Nem todo o software espião para telemóveis é igual. Se se deparar com uma aplicação espiã gratuita para telemóveis, há uma boa hipótese de se tratar de spyware para telemóveis - algo que não quer ter no seu dispositivo. Essas coisas são concebidas para danificar o seu dispositivo (ou o dispositivo do seu filho) e roubar as suas informações pessoais. É por isso que é sempre importante escolher um software de rastreio de telemóveis fiável como o Hack-Email™. Não se vai arrepender.

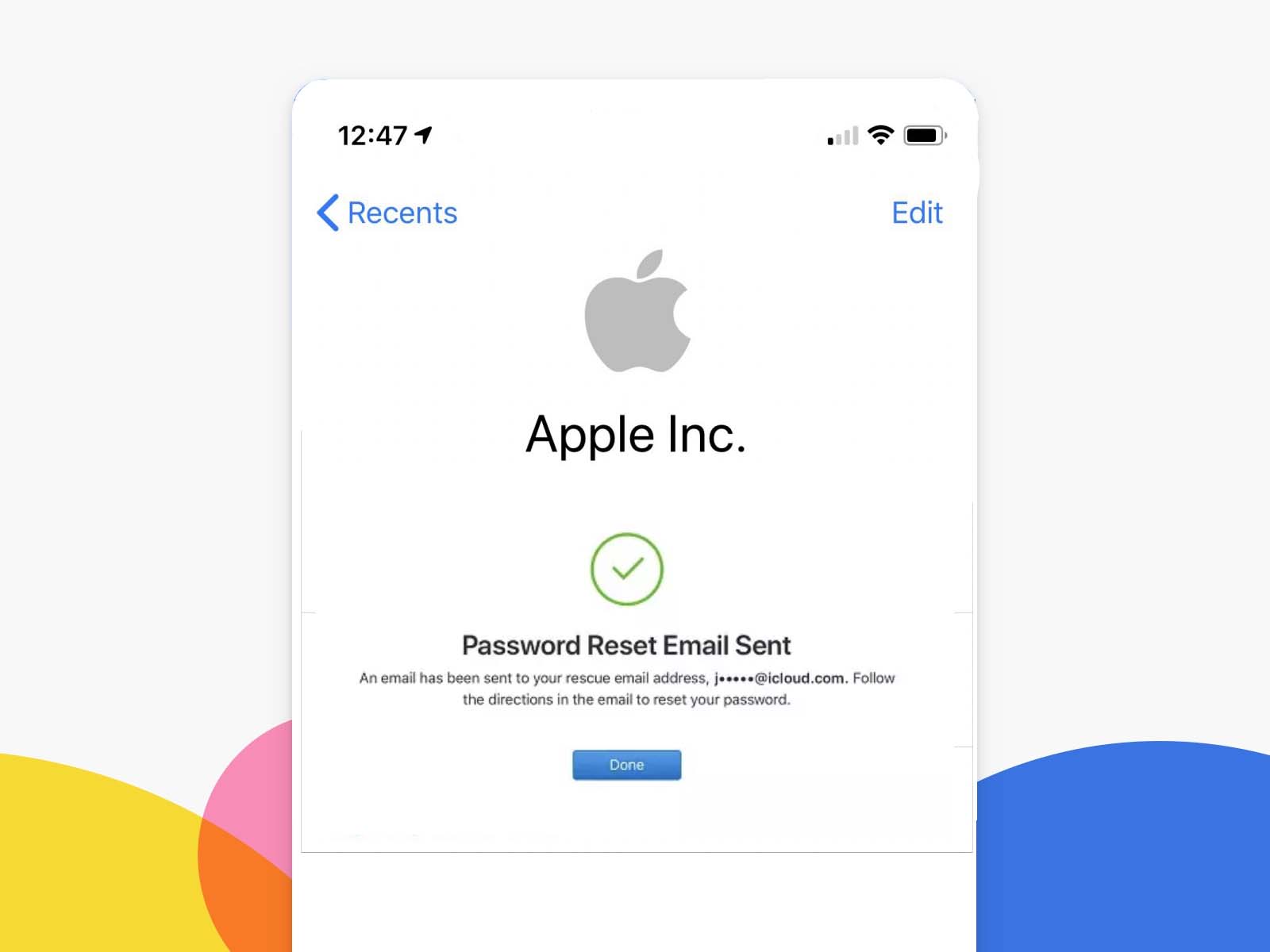

Não sabe o seu ID Apple e palavra-passe? Leia isto

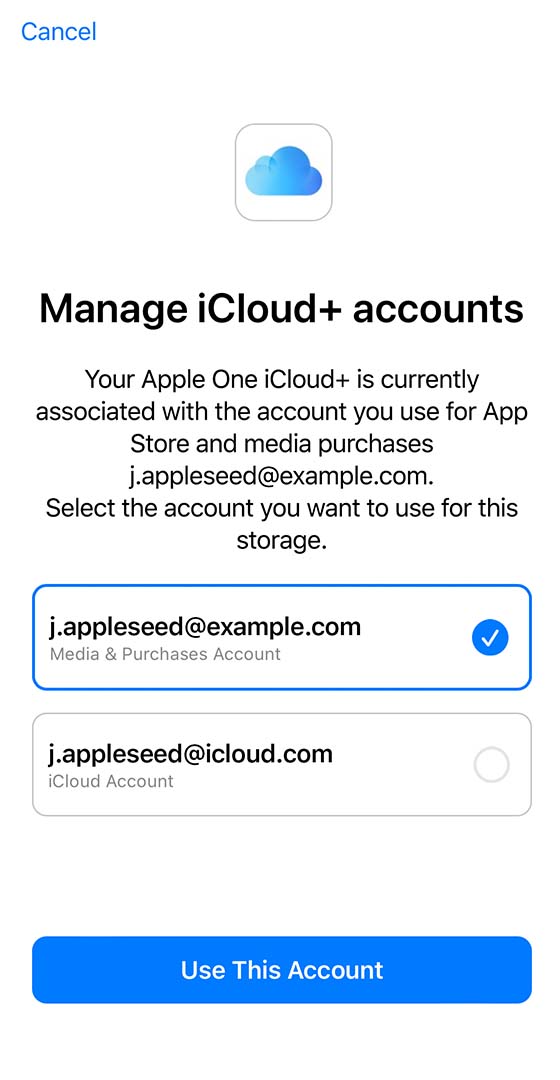

Se está à procura de uma aplicação de rastreio da nuvem ICloud que não consegue ver, veio ao sítio certo. Mas se se sentir desiludido com outro spyware para iPhone, é um facto conhecido. Demasiadas aplicações têm sérias limitações, trabalhando dentro dos rigorosos requisitos de segurança do iOS da Apple. A boa notícia é que, com o Hack-Email™, se souber o ID Apple e a palavra-passe da pessoa, pode tirar partido das funcionalidades avançadas de rastreio do iPhone. Lembre-se, se o aplicativo afirma que você não precisa desses dados, há uma boa chance de você estar sendo enganado.

Posso piratear o ICloud apenas com o meu número de telefone?

Essa possibilidade existe e é possível piratear o ICloud através da interceção de uma mensagem de verificação. A verdade é que, se quiser espiar iPhones, precisa de conhecer as suas credenciais Apple, incluindo o ID Apple ou o endereço de e-mail do utilizador.